nmS28資訊網(wǎng)——每日最新資訊28at.com

nmS28資訊網(wǎng)——每日最新資訊28at.com

我們目睹了攻擊和安全漏洞最嚴(yán)重的一年,平均數(shù)據(jù)泄露成本高達(dá)445萬(wàn)美元!nmS28資訊網(wǎng)——每日最新資訊28at.com

如今,一切都依賴計(jì)算和互聯(lián)系統(tǒng)來(lái)提供尖端業(yè)務(wù)服務(wù),以滿足客戶永無(wú)止境的需求。因此,企業(yè)需要采用最先進(jìn)的技術(shù)來(lái)保持競(jìng)爭(zhēng)優(yōu)勢(shì),這并不令人意外。nmS28資訊網(wǎng)——每日最新資訊28at.com

這種需求不僅要求創(chuàng)新服務(wù),還要求快速開發(fā)和更快的推出時(shí)間,功能可能會(huì)被優(yōu)先考慮而忽視其他方面,比如安全性。nmS28資訊網(wǎng)——每日最新資訊28at.com

即使不是這種情況,攻擊者也一直在無(wú)情地針對(duì)Web應(yīng)用程序,以獲得競(jìng)爭(zhēng)優(yōu)勢(shì)、獲取敏感信息或破壞業(yè)務(wù)。nmS28資訊網(wǎng)——每日最新資訊28at.com

前端應(yīng)用安全的重要性是什么?

我們理解大多數(shù)企業(yè)利用先進(jìn)技術(shù)來(lái)保持業(yè)務(wù)領(lǐng)先于競(jìng)爭(zhēng)對(duì)手;同樣重要的是要知道實(shí)施或維護(hù)前端應(yīng)用安全對(duì)于保護(hù)這些應(yīng)用程序免受現(xiàn)代攻擊者攻擊有多么重要。nmS28資訊網(wǎng)——每日最新資訊28at.com

過(guò)去十年發(fā)生了許多值得注意的攻擊和無(wú)數(shù)數(shù)據(jù)泄露事件,前端應(yīng)用安全的重要性怎么強(qiáng)調(diào)都不為過(guò)。nmS28資訊網(wǎng)——每日最新資訊28at.com

從Azure服務(wù)上的服務(wù)器端請(qǐng)求偽造(SSRF)漏洞到導(dǎo)致超過(guò)17,000個(gè)WordPress網(wǎng)站受損的WordPress插件漏洞,應(yīng)用程序安全的漏洞和威脅無(wú)處不在。nmS28資訊網(wǎng)——每日最新資訊28at.com

成功的攻擊通常會(huì)給企業(yè)帶來(lái)諸多問(wèn)題,包括但不限于以下幾點(diǎn):nmS28資訊網(wǎng)——每日最新資訊28at.com

- 數(shù)據(jù)泄露

- 財(cái)務(wù)損失

- 聲譽(yù)損害

- 監(jiān)管合規(guī)問(wèn)題

- 供應(yīng)鏈中斷

前端安全常見問(wèn)題有哪些?nmS28資訊網(wǎng)——每日最新資訊28at.com

與前端安全相關(guān)的問(wèn)題數(shù)不勝數(shù),可能會(huì)對(duì)整個(gè)應(yīng)用程序造成重大影響。然而,以下是考慮前端安全時(shí)必須考慮的一些最普遍的問(wèn)題。nmS28資訊網(wǎng)——每日最新資訊28at.com

- 跨站腳本(XSS)

- 跨站請(qǐng)求偽造(CSRF)

- 注入攻擊

- 不安全的直接對(duì)象引用(IDOR)

- 不安全的身份驗(yàn)證和會(huì)話管理

- 第三方組件風(fēng)險(xiǎn)

1. 跨站腳本(XSS)

nmS28資訊網(wǎng)——每日最新資訊28at.com

nmS28資訊網(wǎng)——每日最新資訊28at.com

這種類型的漏洞允許攻擊者將惡意腳本注入其他用戶查看的網(wǎng)頁(yè)中,從而導(dǎo)致一系列攻擊,如數(shù)據(jù)盜竊、會(huì)話劫持,甚至在受害者瀏覽器的上下文中進(jìn)行網(wǎng)站篡改。nmS28資訊網(wǎng)——每日最新資訊28at.com

XSS漏洞被引入應(yīng)用程序有一些常見原因。其中一些是:nmS28資訊網(wǎng)——每日最新資訊28at.com

- 輸入驗(yàn)證不足:未能正確驗(yàn)證和凈化用戶提供的輸入為XSS攻擊打開了大門。沒有適當(dāng)?shù)尿?yàn)證,攻擊者可以通過(guò)各種輸入渠道注入惡意腳本,包括URL參數(shù)、表單字段和HTTP頭。

- 輸出編碼不當(dāng):不安全地處理輸出數(shù)據(jù)允許攻擊者插入惡意腳本,這些腳本隨后被不知情用戶的瀏覽器執(zhí)行。在HTML上下文中顯示用戶生成的內(nèi)容之前未能正確編碼是導(dǎo)致XSS漏洞的典型錯(cuò)誤。

- 缺乏內(nèi)容安全策略(CSP):內(nèi)容安全策略是一種安全技術(shù),通過(guò)將腳本執(zhí)行限制在可信來(lái)源的白名單中來(lái)防止XSS攻擊。CSP頭的缺失或配置錯(cuò)誤使應(yīng)用程序容易受到XSS攻擊。

2. 跨站請(qǐng)求偽造(CSRF)

nmS28資訊網(wǎng)——每日最新資訊28at.com

nmS28資訊網(wǎng)——每日最新資訊28at.com

與跨站腳本攻擊不同,跨站請(qǐng)求偽造(CSRF)攻擊欺騙已認(rèn)證用戶在不知情的情況下執(zhí)行不需要的操作,如轉(zhuǎn)移資金、更改帳戶設(shè)置或提交表單。nmS28資訊網(wǎng)——每日最新資訊28at.com

當(dāng)攻擊者制作包含針對(duì)合法網(wǎng)站易受攻擊操作的請(qǐng)求的惡意網(wǎng)頁(yè)或電子郵件時(shí),通常會(huì)發(fā)生這種攻擊。當(dāng)受害者訪問(wèn)這個(gè)惡意網(wǎng)頁(yè)時(shí),如果他們已登錄合法網(wǎng)站,惡意請(qǐng)求就會(huì)被執(zhí)行。由于受害者的瀏覽器自動(dòng)在請(qǐng)求中包含身份驗(yàn)證令牌,網(wǎng)站會(huì)像用戶發(fā)起的一樣處理這個(gè)惡意請(qǐng)求。nmS28資訊網(wǎng)——每日最新資訊28at.com

導(dǎo)致這種攻擊的一些常見疏忽包括:nmS28資訊網(wǎng)——每日最新資訊28at.com

- 缺少CSRF令牌:在關(guān)鍵請(qǐng)求中未能包含CSRF令牌使前端應(yīng)用程序容易受到CSRF攻擊。CSRF令牌是用于確認(rèn)請(qǐng)求有效性的唯一、不可預(yù)測(cè)的值。

- 可預(yù)測(cè)的CSRF令牌:使用可預(yù)測(cè)或容易猜到的CSRF令牌降低了其有用性,并允許攻擊者偽造合法請(qǐng)求。

- 基于Cookie的身份驗(yàn)證:僅依賴基于Cookie的身份驗(yàn)證的網(wǎng)站特別容易受到CSRF攻擊,因?yàn)闉g覽器會(huì)自動(dòng)將會(huì)話Cookie添加到域的所有請(qǐng)求中,無(wú)論來(lái)源如何。

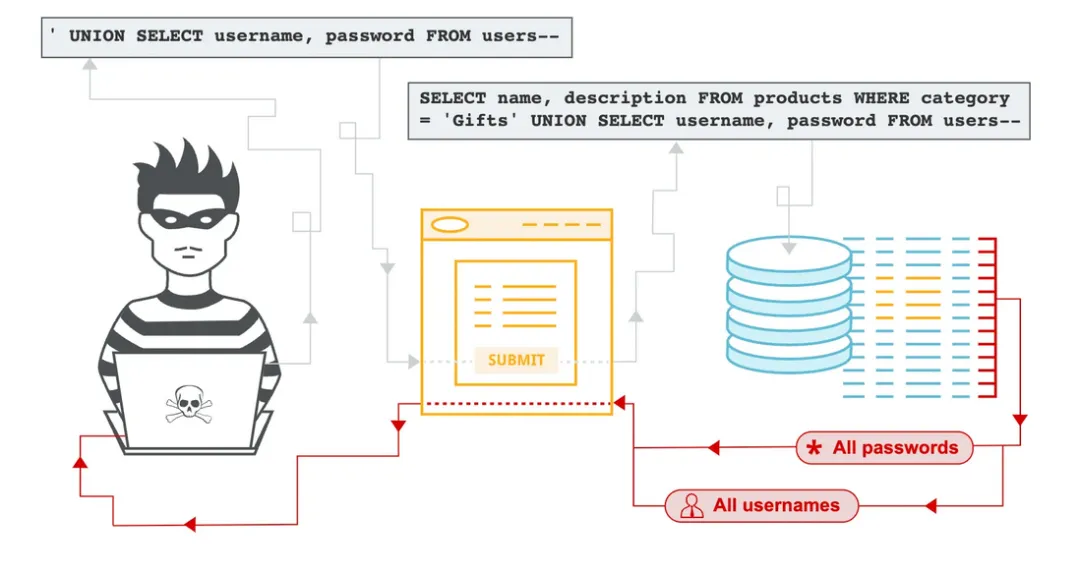

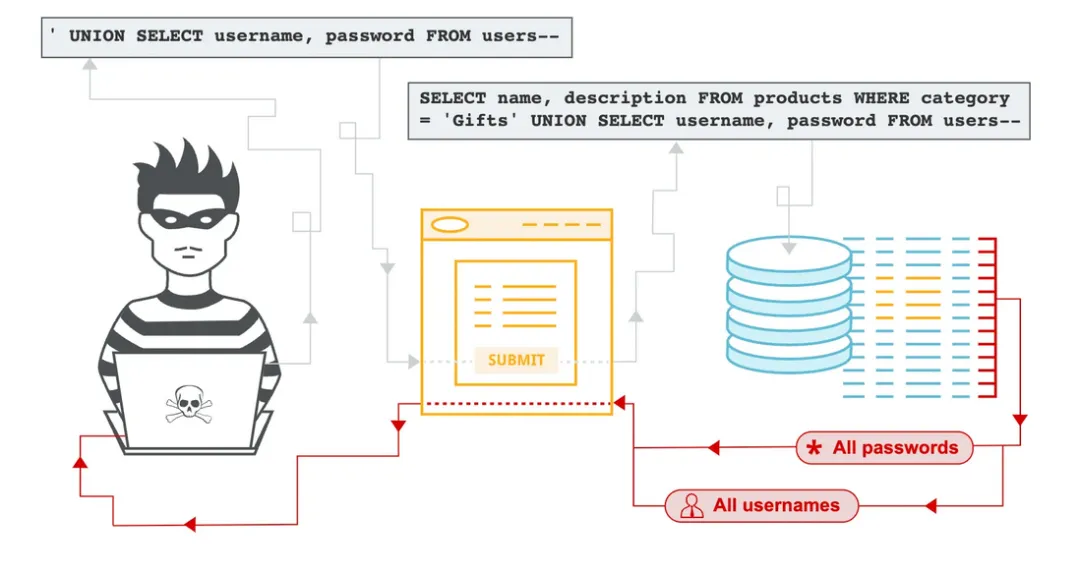

3. 注入攻擊

nmS28資訊網(wǎng)——每日最新資訊28at.com

nmS28資訊網(wǎng)——每日最新資訊28at.com

顧名思義,注入攻擊或漏洞允許攻擊者將惡意代碼或命令注入應(yīng)用程序的輸入字段,利用數(shù)據(jù)處理機(jī)制中的漏洞。nmS28資訊網(wǎng)——每日最新資訊28at.com

這是應(yīng)用程序中最常見的漏洞形式之一,也被列入OWASP十大漏洞列表。nmS28資訊網(wǎng)——每日最新資訊28at.com

雖然可能存在多種注入攻擊,如SQL、命令甚至XPath注入,但漏洞背后的原理保持不變。nmS28資訊網(wǎng)——每日最新資訊28at.com

注入漏洞的一些最常見原因包括:nmS28資訊網(wǎng)——每日最新資訊28at.com

- 缺乏輸入驗(yàn)證:在處理之前未能正確驗(yàn)證和凈化用戶輸入允許攻擊者將有害負(fù)載引入應(yīng)用程序輸入字段。

- 動(dòng)態(tài)查詢構(gòu)造:從用戶輸入動(dòng)態(tài)生成SQL查詢、shell命令或XPath表達(dá)式的應(yīng)用程序特別容易受到注入攻擊。

- 轉(zhuǎn)義不足:不安全地處理特殊字符,或在將用戶輸入組合到查詢或指令中之前無(wú)法對(duì)其進(jìn)行轉(zhuǎn)義,使程序容易受到注入攻擊。

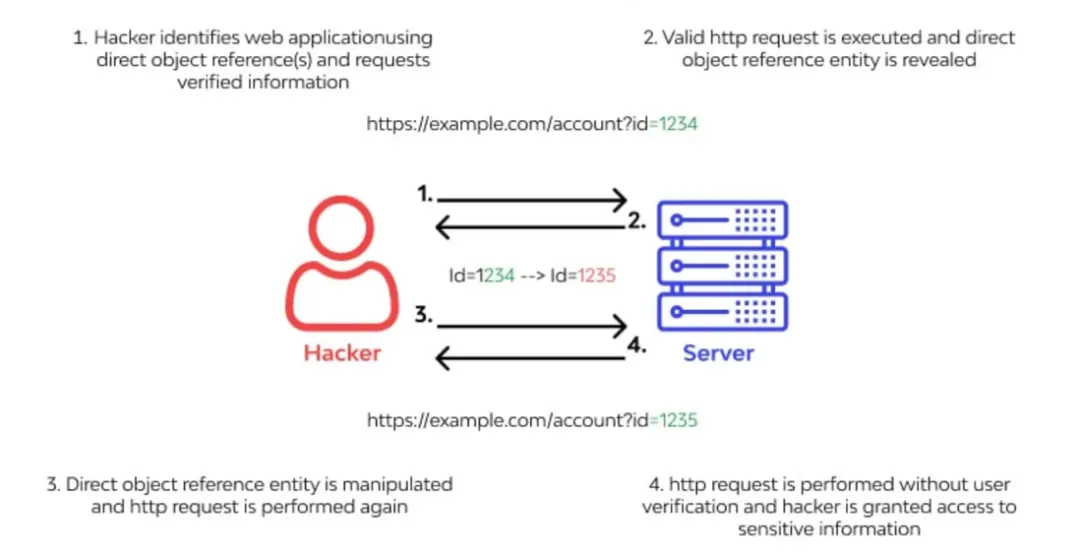

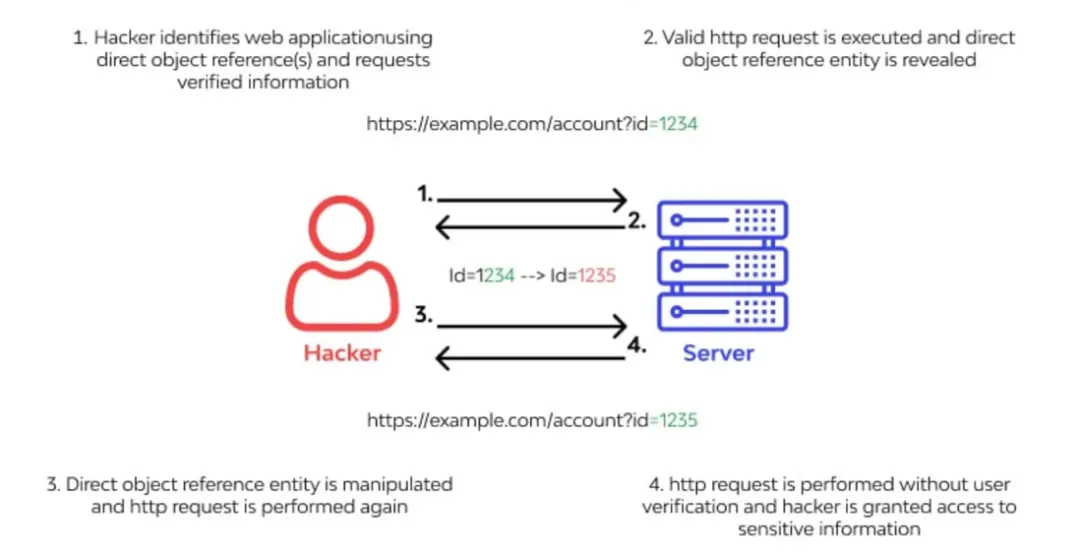

4. 不安全的直接對(duì)象引用(IDOR)

nmS28資訊網(wǎng)——每日最新資訊28at.com

nmS28資訊網(wǎng)——每日最新資訊28at.com

當(dāng)應(yīng)用程序以可預(yù)測(cè)或未經(jīng)身份驗(yàn)證的方式暴露內(nèi)部對(duì)象引用時(shí),就會(huì)發(fā)生這種類型的漏洞,允許攻擊者操縱這些引用以獲得對(duì)敏感數(shù)據(jù)或資源的未授權(quán)訪問(wèn)。nmS28資訊網(wǎng)——每日最新資訊28at.com

IDOR的工作原理是,當(dāng)內(nèi)部對(duì)象引用(如數(shù)據(jù)庫(kù)鍵或文件路徑)在沒有適當(dāng)授權(quán)檢查的情況下直接暴露給用戶時(shí)。這樣,攻擊者可以通過(guò)猜測(cè)或遞增值來(lái)訪問(wèn)這些資源。nmS28資訊網(wǎng)——每日最新資訊28at.com

IDOR漏洞的常見原因包括:nmS28資訊網(wǎng)——每日最新資訊28at.com

- 缺乏訪問(wèn)控制:未能實(shí)施足夠的訪問(wèn)控制或權(quán)限程序允許用戶在沒有適當(dāng)驗(yàn)證的情況下直接訪問(wèn)內(nèi)部對(duì)象引用。

- 可預(yù)測(cè)的對(duì)象引用:具有可預(yù)測(cè)或順序?qū)ο笠玫膽?yīng)用程序,如順序數(shù)據(jù)庫(kù)鍵或可預(yù)測(cè)的文件路徑,更容易受到IDOR攻擊。

- 不安全的直接鏈接:在沒有足夠身份驗(yàn)證或授權(quán)的情況下暴露內(nèi)部對(duì)象引用的直接鏈接或URL可能導(dǎo)致IDOR漏洞。

5. 不安全的身份驗(yàn)證和會(huì)話管理

這些漏洞允許攻擊繞過(guò)或偽裝有效會(huì)話和用戶,以獲得對(duì)敏感資源的未授權(quán)訪問(wèn)。這種類型的漏洞一直存在很長(zhǎng)時(shí)間,并且也被提及在OWASP十大漏洞列表和OWASP API十大漏洞列表中。nmS28資訊網(wǎng)——每日最新資訊28at.com

這些漏洞的一些常見原因包括:nmS28資訊網(wǎng)——每日最新資訊28at.com

- 會(huì)話固定:不當(dāng)管理會(huì)話ID,如在身份驗(yàn)證后未能重新生成會(huì)話令牌或使用可預(yù)測(cè)的會(huì)話標(biāo)識(shí)符,可能使應(yīng)用程序容易受到會(huì)話固定攻擊。攻擊者可以通過(guò)更改或猜測(cè)會(huì)話令牌來(lái)接管用戶會(huì)話。

- 持久性Cookie:沒有過(guò)期日期或長(zhǎng)期有效的持久性Cookie增加了未授權(quán)訪問(wèn)和賬戶泄露的可能性。攻擊者可以竊取保存在用戶設(shè)備上的持久性Cookie,并利用它們獲得對(duì)其賬戶的持續(xù)訪問(wèn)。

- 不充分的賬戶鎖定機(jī)制:缺乏賬戶鎖定方法和登錄嘗試次數(shù)限制不足可能使用戶賬戶容易受到暴力攻擊。攻擊者可以不斷猜測(cè)密碼,直到獲得對(duì)用戶賬戶的未授權(quán)訪問(wèn)。

6. 第三方組件風(fēng)險(xiǎn)

幾乎所有現(xiàn)代應(yīng)用程序都使用第三方組件,如庫(kù)、框架、插件和API,以加速開發(fā)并增強(qiáng)功能。盡管這些組件有其優(yōu)點(diǎn),但它們也可能引入固有的安全風(fēng)險(xiǎn),可能危及應(yīng)用程序的安全性和完整性。nmS28資訊網(wǎng)——每日最新資訊28at.com

第三方組件帶來(lái)的一些最常見風(fēng)險(xiǎn)是:nmS28資訊網(wǎng)——每日最新資訊28at.com

- 安全漏洞:第三方組件可能存在安全缺陷或身份驗(yàn)證繞過(guò),攻擊者可能利用這些漏洞來(lái)破壞應(yīng)用程序。

- 過(guò)時(shí)或不受支持的版本:使用過(guò)時(shí)或不受支持的第三方組件版本增加了安全漏洞的風(fēng)險(xiǎn),因?yàn)榭赡懿粫?huì)應(yīng)用解決已知漏洞的補(bǔ)丁和更新。

- 供應(yīng)鏈攻擊:攻擊者可能通過(guò)在第三方組件中注入惡意代碼或后門來(lái)破壞軟件供應(yīng)鏈,導(dǎo)致廣泛的安全漏洞或數(shù)據(jù)泄露。

緩解前端安全威脅的一些技巧和竅門

現(xiàn)在我們已經(jīng)了解了前端安全最常見的威脅,我們將探討保護(hù)前端的各個(gè)方面。nmS28資訊網(wǎng)——每日最新資訊28at.com

- 零信任架構(gòu):采用零信任架構(gòu),默認(rèn)情況下假定每個(gè)人、設(shè)備和網(wǎng)絡(luò)請(qǐng)求都是不可信的。使用嚴(yán)格的訪問(wèn)限制和身份驗(yàn)證程序來(lái)驗(yàn)證用戶和設(shè)備的身份,然后才允許訪問(wèn)資源。

- 定期安全審計(jì)和代碼審查:進(jìn)行頻繁的安全審計(jì)和代碼審查,以檢測(cè)漏洞、不當(dāng)?shù)木幋a實(shí)踐和潛在的安全缺陷。聘請(qǐng)安全專業(yè)人員或使用自動(dòng)化工具對(duì)代碼庫(kù)進(jìn)行全面的安全評(píng)估。

- 實(shí)施內(nèi)容安全策略(CSP):實(shí)施內(nèi)容安全策略(CSP)來(lái)減少跨站腳本(XSS)攻擊的風(fēng)險(xiǎn),限制可以加載內(nèi)容的來(lái)源。配置CSP指令以限制腳本執(zhí)行并減少XSS漏洞的影響。

- 輸入驗(yàn)證和輸出編碼:實(shí)施徹底的輸入驗(yàn)證,確保用戶提供的數(shù)據(jù)符合預(yù)期格式且不包含惡意負(fù)載。確保適當(dāng)編碼輸出數(shù)據(jù)以防止XSS攻擊。使用特定于上下文的編碼例程,如HTML實(shí)體編碼或JavaScript轉(zhuǎn)義。

- 安全會(huì)話管理:實(shí)施安全的會(huì)話管理技術(shù),如會(huì)話過(guò)期、不活動(dòng)超時(shí)和身份驗(yàn)證后的會(huì)話重新生成。將會(huì)話令牌安全地存儲(chǔ)在服務(wù)器上,避免使用客戶端存儲(chǔ)技術(shù),以防止通過(guò)XSS攻擊竊取會(huì)話。

- 更新依賴項(xiàng)和庫(kù):定期更新第三方依賴項(xiàng)、庫(kù)和框架,確保及時(shí)修復(fù)已知漏洞。使用包管理器和依賴管理工具有效地跟蹤和管理依賴項(xiàng)。

- 教育和培訓(xùn)開發(fā)人員:為開發(fā)人員提供安全意識(shí)培訓(xùn),幫助他們了解常見的安全威脅、最佳實(shí)踐和安全編碼原則。在開發(fā)團(tuán)隊(duì)中鼓勵(lì)安全文化,并采取主動(dòng)的安全措施。

結(jié)論

重要的是要理解,這個(gè)列表只是冰山一角,還需要研究更多風(fēng)險(xiǎn),以更全面地應(yīng)對(duì)前端安全。nmS28資訊網(wǎng)——每日最新資訊28at.com

你可以查看的一個(gè)全面來(lái)源是OWASP針對(duì)Web應(yīng)用程序和API的Top 10列表,它提供了最常見攻擊技術(shù)和潛在緩解策略的詳盡清單。nmS28資訊網(wǎng)——每日最新資訊28at.com

本文鏈接:http://www.tebozhan.com/showinfo-26-100196-0.html揭秘黑客最愛的六大前端漏洞,你的應(yīng)用中招了嗎?

聲明:本網(wǎng)頁(yè)內(nèi)容旨在傳播知識(shí),若有侵權(quán)等問(wèn)題請(qǐng)及時(shí)與本網(wǎng)聯(lián)系,我們將在第一時(shí)間刪除處理。郵件:2376512515@qq.com

上一篇: 單一云、混合云 - 企業(yè)如何選擇云架構(gòu)?

下一篇: Go 語(yǔ)言 API 限流實(shí)戰(zhàn):保障系統(tǒng)穩(wěn)定性的護(hù)盾